می توان گفت که تقریباً تمامی ترکیباتی که پیوند کووالانسی دارند، چه این مواد آلی باشند یا معدنی، فرکانس های متفاوتی از اشعه ی الکترومغناطیس را در ناحیه ی مادون قرمز طیف جذب می کنند.

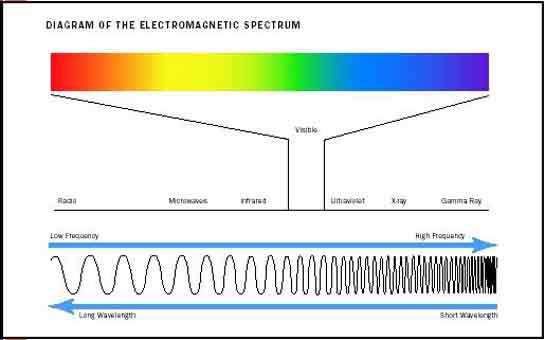

ناحیه ی مادون قرمز طیف الکترومغناطیس دارای طول موجی بلندتر از طول موج نور مرئی است.

{ با طول موج تقریی m ) 400nm – 800 nm ) }

بخشی از طیف الکترومغناطیس را که ارتباط مادون قرمز ارتعاشی با دیگر تابش ها را نشان می دهد کوتاه تر از طول موج مایکروویو ( با طول موج بلندتر از 1mm ) است، در قسمت بالا مشاهده می کنید.

در شیمی ما فقط به بخش ارتعاشی ناحیه ی مادون قرمز علاقمندیم. این بخش طول موجی بین 25 µ , 2/5 µ را شامل می شود. اگر چه واحد تکنیکی صحیح طول موج در ناحیه ی مادون قرمز طیف میکرومتر ( µm ) است ، ولی ما واحد رایج آن یعنی میکرون ( µ ) را در این فصل به کار خواهیم برد .

در شکل فوق دیده می شود که طول موج رابطه ی عکس با فرکانس دارد. همان گونه که مشاهده می شود ، انرژی رابطه مستقیمی با فرکانس دارد: E = h v ، که h ثابت پلانک است.

با استفاده از فرمول اخیر می توان مشاهده کرد که ناحیه ی اشعه x دارای بالاترین انرژی در طیف بود و این انرژی آن قدر زیاد است که قادر به شکستن اتصال در مولکول خواهد بود.

در انتهای دیگر طیف الکترومغناطیس، فرکانس های رادیویی انرژی بسیار اندکی دارند.

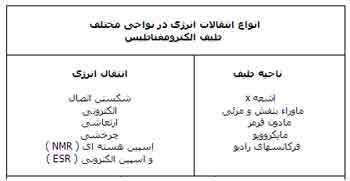

نواحی مختلف طیف و انواع انتقالات انرژی در جدول زیر خلاصه شده است. چندین ناحیه از جمله مادون قرمز، اطلاعات بسیار مهمی را در مورد مولکول های آلی در اختیار می نهند.

بسیاری از شیمیدانان از واحد عدد موجی ( میانگین رزونانس ) در ناحیه ی مادون قرمز طیف الکترومغناطیس استفاده می کنند . عدد موجی بر حسب cm -1 بیان شده است.

مزیت این واحد آن است که رابطه ی مستقیمی با انرژی دارد ( عدد موجی بیشتر نشانگر انرژی بیشتر است ) ، بنابراین، با استفاده از این واحد ، ناحیه ی ارتعاشی مادون قرمز بخشی بین 4000 تا cm -1 400 را در بر خواهد گرفت. می توان به کمک روابط زیر طول موج ( µM یا µ ) و عدد موجی ( cm -1 ) را به یکدیگر تبدیل کرد.

فرآیند جذب مادون قرمز

مانند انواع دیگر جذب انرژی، موقعی که مولکول ها اشعه ی مادون قرمز را جذب می کنند، به حالت انرژِی بالاتر بر انگیخته می گردند. جذب تابش مادون قرمز مانند هر فرآیند جذب دیگر، یک فرآیند کوانتایی است؛ بدین صورت که فقط فرکانس های ( انرژی های ) مشخصی از تابش مادون قرمز توسط مولکول جذب می گردد.

جذب تابش مادون قرمز با تغییر انرژی بین kj mole-1 40 – 8 همراه است.

تابشی که دارای چنین انرژی باشد، فرکانس های ارتعاشی کششی و خمشی پیوندهای کووالانسی اکثر مولکول ها را شامل می گردد .

در فرآیند جذب، فرکانس هایی از اشعه ی مادون قرمز که با فرکانس های ارتعاشی طبیعی مولکول مورد نظر تطبیق کند جذب خواهد شد و انرژی جذب شده برای افزایش دامنه حرکت ارتعاشی اتصال موجود در مولکول به کار گرفته می شود.

باید توجه داشت که تمام پیوندهای موجود در مولکول قادر به جذب انرژی مادون قرمز نیستند، حتی اگر فرکانس اشعه کاملاً با فرکانس حرکت تطبیق کند.

فقط آن پیوندهایی که دارای گشتاور دو قطبی هستند قادر به جذب اشعه ی مادون قرمز خواهند بود. پیوندهای متقارن، مثل پیوند موجود در CL2 و H2 ، اشعه ی مادون قرمز را جذب نمی کنند.

یک پیوند باید خصلت یک دو قطبی الکتریکی را از خود بروز دهد که این دو قطبی با همان فرکانس اشعه ی ورودی متغیر بوده تا انتقال انرژی صورت پذیرد. بنابراین، پیوندهای متقارن در مادون قرمز جذب نمی دهند . اکثر پیوندهایی که چنین پدیده ای را دارند.

منبع:

https://article.tebyan.net/209581/%D8%B7%DB%8C%D9%81-%D8%B3%D9%86%D8%AC%DB%8C-%D9%85%D8%A7%D8%AF%D9%88%D9%86-%D9%82%D8%B1%D9%85%D8%B2

رونمایی ترکیه از اولین جت جنگنده بومی نسل جدید و یک پهپاد پنهانکار بسیار توانمند

رونمایی ترکیه از اولین جت جنگنده بومی نسل جدید و یک پهپاد پنهانکار بسیار توانمند